网络安全及信息化 - 网络安全控制实践

2023-01-06 MSSQL数据库自动备份和自动复制转移备份

2023-01-06 MSSQL数据库自动备份和自动复制转移备份数据备份的重要性是老生常谈。但要数据不丢,不仅要有做数据备份,还应该有不止一份备份才行。

2022-12-29 OSV-Scanner: Google研发的开源漏洞扫描器

2022-12-29 OSV-Scanner: Google研发的开源漏洞扫描器Google释出了OSV-Scanner,免费的漏洞扫描工具。开源开发者可以利用该工具对自己的开源项目检查是否存在漏洞。

2022-12-17 网络安全等级保护之企业内网统一时间源

2022-12-17 网络安全等级保护之企业内网统一时间源时间在以太空间中沿着树状的结构分发流走,在枝条的终端湮灭。

2022-11-29 firewalld警告信息处理两例之清理virbr0及关闭区域漂移

2022-11-29 firewalld警告信息处理两例之清理virbr0及关闭区域漂移日常运维CentOS 7服务器,通过logwatch发现存在firewalld有WARNING的吐槽行为。处理过程中却了解到firewalld的一项特殊设置。

2022-11-22 ENISA前瞻2030年十大新兴网络安全威胁

2022-11-22 ENISA前瞻2030年十大新兴网络安全威胁欧盟网络安全局ENISA前瞻发布了到2030年可能出现的十大新兴网络安全威胁形态,我们来解读一下。

2022-11-15 打造甲方私有的多级CA证书中心(下)

2022-11-15 打造甲方私有的多级CA证书中心(下)我们这个甲方私有的多级CA证书中心,经过前两期的过程实际已经建立起来。最后简要介绍一下关于EASY-RSA的一些比较少提及的操作。

2022-11-11 打造甲方私有的多级CA证书中心(中)

2022-11-11 打造甲方私有的多级CA证书中心(中)继上一篇文章介绍了架构思考和设计后,接下来是按规划设计,进入到具体安装配置和操作过程。

2022-11-05 打造甲方私有的多级CA证书中心(上)

2022-11-05 打造甲方私有的多级CA证书中心(上)大多数网文都会推荐使用easy-rsa建立简单的、只有一级的CA证书中心,然后就随便签。但要实现足够的安全性,需要参照专业SSL证书机构那样,在甲方内部实现根CA和中级CA构成的证书链,通过中级CA去签发最终证书。

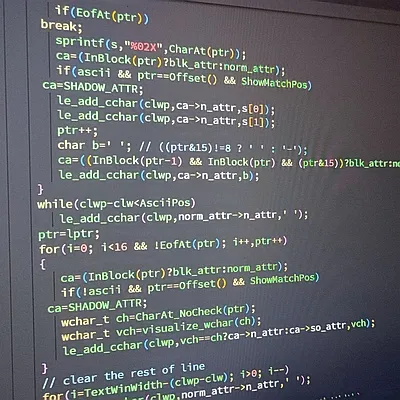

2022-11-03 网络安全之深度配置Linux系统日志审计

2022-11-03 网络安全之深度配置Linux系统日志审计日志只是留存还不够,内容得有意义才行。这次我们来看看在Linux环境下面如何深度配置日志审计。

2022-10-23 也说说从DevOps到DevSecOps

2022-10-23 也说说从DevOps到DevSecOps安全性必须不断发展,以跟上当今应用程序的编写和部署方式,DevSecOps已然成为主流。

2022-10-10 Linux服务器恶意代码防范轻量级手段

2022-10-10 Linux服务器恶意代码防范轻量级手段在Linux服务器环境,除了ClamAV之外还有其它一些轻量级的恶意代码防范方法,比如chkrootkit和rkhunter。

2022-10-07 条件有限的甲方如何安排实施漏洞评估?

2022-10-07 条件有限的甲方如何安排实施漏洞评估?黑客组织对企业发起攻击的重要途径,就是通过外部扫描发现漏洞,并利用漏洞进行攻击。

2022-10-05 Linux恶意代码防范必备ClamAV的发展历程

2022-10-05 Linux恶意代码防范必备ClamAV的发展历程ClamAV自诞生至今已经有20周年,网络上介绍安装使用的文章不少,但基本上没人介绍它的发展历程,所以我们来大致看一看。

2022-09-27 网络安全等保加固之Linux服务器恶意代码防范

2022-09-27 网络安全等保加固之Linux服务器恶意代码防范等保测评要求必须在服务器上部署恶意代码防范措施,简单说就是要安装防病毒软件。

2022-09-15 WEB应用API的20种安全因素

2022-09-15 WEB应用API的20种安全因素WEB应用API直通应用数据,是黑灰产着重尝试攻破的网络安全关键要点。

本页网址二维码:

最新内容